por admin | May 7, 2021 | NOTICIAS

Los criminales se aprovechan de la rapidez en los envíos que permite la plataforma bancaria Agentes adscritos al Grupo de Delitos Tecnológicos de la Policía Judicial de la Jefatura Superior de Policía de la Rioja, alertan de un tipo concreto de estafa a través de la aplicación de Bizum. La clave de su éxito reside en la inmediatez y la sencillez de los pagos que, por ejemplo, entre particulares se pueden pasar dinero en 3 segundos. Cuando la cantidad es pequeña o la persona a la que se le pasa dinero es habitual, hay bancos que no solicitan ningún pin extra. Pero sí en grandes cantidades. Lo habitual es que Bizum envíe un mensaje con un código al interesado que tiene que introducir para poder cerrar la operación. La cantidad máxima que se puede enviar al día es de 1.000 euros, pero se pueden recibir hasta 2.000 euros. Precisamente, la rapidez en los envíos y estas pequeñas cantidades han hecho de Bizum un blanco fácil y ahora se ha visto envuelto en diferentes modalidades de estafa. Así funciona la estafa Una de las modalidades más extendidas de estafa, denunciada esta misma semana en la Jefatura Superior de La Rioja, es el procedimiento mediante el cual un supuesto comprador, en este caso de un vehículo, se puso en contacto con el vendedor del mismo manifestándole que estaba interesado en la compra. Tras esto, le indicaba que le pagaría en ‘concepto de reserva’ la cantidad de 400 euros a través de la aplicación Bizum, aceptando el vendedor el procedimiento. El problema es que el supuesto comprador, en vez de...

por admin | May 7, 2021 | NOTICIAS

Las cerraduras inteligentes están ganando posiciones como equipamiento del Internet de las cosas aplicado al hogar Las cerraduras electrónicas inteligentes van ganando posiciones entre los partidarios del hogar conectado y la aplicación del Internet de las cosas en la tecnología del hogar. Pero antes de plantearnos comprar una cerradura inteligente, debemos saber qué son, cómo funcionan y si son verdaderamente seguras. La función básica de las cerraduras inteligentes es la misma que la de las cerraduras convencionales. Es decir, se ocupan de proteger el hogar de intrusiones. La mayor diferencia es que contribuyen a mejorar la comodidad de uso. Debido a que no utilizan únicamente un componente físico para accionar el mecanismo, sino que depende de otros componentes electrónicos. Las cerraduras inteligentes permiten un mayor control del acceso permitiendo configurar llaves digitales con fecha de caducidad para que nunca pierdas el control del número de copias de las llaves de tu casa. Pero esto no significa que necesariamente hagan de tu hogar un sitio más seguro. Qué son las cerraduras inteligentes y cómo funcionan La cerradura inteligente trata de complementar las funciones mecánicas de una cerradura convencional, y mejorarlas aportando una conectividad añadida en las que, en la mayoría de casos, se prescinde de la necesidad de utilizar una llave física. Proponiendo opciones de apertura a raíz de conexiones inalámbricas o método electrónicos. La base de la cerradura es igual a la tradicional, pero en este caso se automatiza el sistema de apertura. De forma que no es necesario utilizar ninguna llave física para abrir la puerta, y pueden utilizarse métodos de identificación alternativos. Incluyendo la posibilidad de abrir la puerta estando a kilómetros de distancia. En los últimos años los...

por admin | May 6, 2021 | NOTICIAS

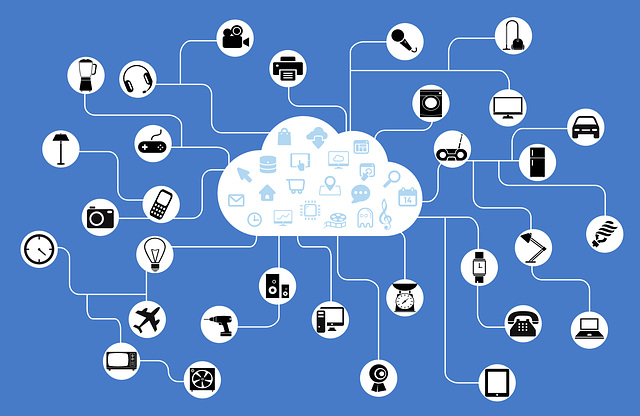

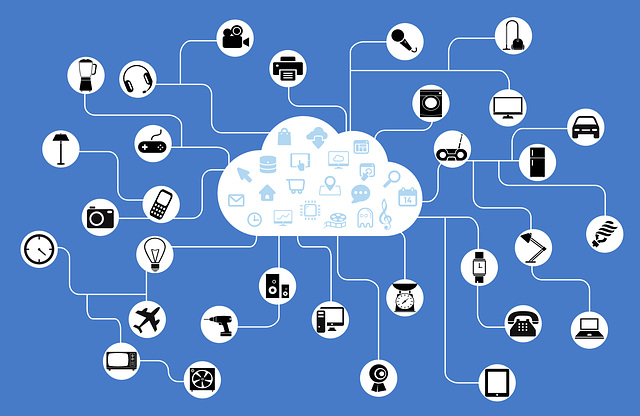

Las aseguradoras deben buscar su propia ciberseguridad para mitigar los riesgos de violación de datos Todos en la industria de seguros han oído hablar sobre el seguro cibernético. El riesgo emergente por el que las grandes corporaciones y tal vez incluso algunas pymes se están cubriendo ahora. Habiendo oído hablar del riesgo del ataque de ransomware WannaCry de 2017 y otras amenazas cibernéticas de alto perfil. Por otro lado, el Internet de las Cosas, conocido por su acrónimo en inglés IoT (Internet of Things), lo podemos considerar como un fenómeno natural derivado del imparable crecimiento de las posibilidades de las tecnologías de comunicación, pero también del tratamiento y uso de datos, o Big Data, que lleva asociado. Indudablemente, debemos tener presente que estos dos términos van de la mano. Desde la aparición de los primeros dispositivos móviles orientados a la telefonía, el crecimiento en conectividad, funcionalidad y campos de aplicación no ha cesado. La realidad IoT se consolida día a día. En la actualidad, es común hablar de hogares inteligentes, educación inteligente, cuidado de la salud inteligente, wearables, smart grid, el Internet de los Vehículos (IoV) y otras industrias que hacen gran uso de la IoT. Las ventajas son evidentes, pero la superficie de exposición a ciberamenazas debido a la velocidad a la que aparecen los dispositivos IoT y su presencia en cada vez más sectores exige que la atención y ritmo de adecuación en cuanto a la seguridad de las comunicaciones y los datos vayan en paralelo. Y éste es un gran reto a afrontar. Por este motivo, la industria ha decidido respaldarse con los ciberseguros, lo que ha provocado un impulso a la evolución del seguro cibernético. Múltiples capas de seguridad El ecosistema IoT incluye dispositivos, redes,...

por admin | May 6, 2021 | NOTICIAS

Aunque esto ha podido suponer un impulso de la innovación dentro de la empresa, también ha creado desafíos para los profesionales de seguridad y TI. Cada nueva aplicación o herramienta corporativa se convierte en un nuevo silo de identidad, con requisitos únicos de gestión de contraseñas. A veces, a los empleados les cuesta recordar contraseñas seguras, por lo que utilizan contraseñas débiles o las reutilizan. De hecho, según señala un reciente informe de CyberArk, el 84% de los teletrabajadores admitió haber reutilizado contraseñas, de ahí que los profesionales de TI consideren que las contraseñas se encuentran entre los eslabones más débiles para la seguridad de su empresa. El Día Mundial de las Contraseñas 2021 brinda una oportunidad única para que los administradores de TI y los equipos de seguridad refuercen las mejores prácticas. Desde CyberArk proponemos cuatro consejos que ayudarán a reducir el riesgo relacionado con las contraseñas. Obligar a usar contraseñas seguras: las contraseñas seguras contienen varios tipos diferentes de caracteres y, en consecuencia, requieren más esfuerzo y tiempo para que un atacante pueda piratearlas. Las contraseñas deben contener, al menos, 10 caracteres e incluir comas, signos de porcentaje y paréntesis, así como letras y números, en mayúsculas y minúsculas. Usar una contraseña única para cada servicio y cuenta:si los empleados reutilizan las contraseñas en varios sitios o cuentas, incluso si la contraseña es lo suficientemente compleja y larga, todo lo que se necesita es que una de las cuentas se vea comprometida para provocar que el resto de cuentas sean vulnerables. Utiliza la autenticación de múltiples factores:es decir, que se necesiten varios tipos de autenticación, no solo...

por admin | May 5, 2021 | NOTICIAS

Cada vez es más frecuente que cuentas con un gran número de seguidores en Instagram sean suplantadas por otros perfiles utilizando la misma foto y descripción en la biografía para engañar a los usuarios y hacerles creer que se trata del perfil original. Y te preguntarás: ¿y qué finalidad tiene suplantarlas?. Pues aprovechan que estas cuentas realizan sorteos para enviar un mensaje a aquellos que participan haciéndoles creer que han sido los ganadores y pedirles sus datos personales y, más peligroso aún, los bancarios. Le ocurrió hace unos días a la tienda de plantas de interior Monstera. Esta, anunció en Instagram un sorteo de dos plantas al mes durante toda la vida, un concurso que se ha hecho muy popular y en el que han participado más de 100.000 personas. Tras hacer público el sorteo, muchos de los participantes comenzaron a recibir mensajes de cuentas que suplantaban a la tienda de plantas. Además, utilizaban la misma foto de perfil y nombres similares para dar credibilidad. De hecho, la propia cuenta oficial de Monstera advirtió a los concursantes que la estaban suplantando y que los ganadores del concurso se conocerán «única y exclusivamente» mediante stories a través de la cuenta@selvamonstera, el próximo viernes 23 de abril. En Maldita.es contamos hasta un total de 36 perfiles que se hacían pasar por esta cuenta. Envían un mensaje a los participantes en el concurso haciéndoles creer que lo han ganado Como decimos, la finalidad de estas cuentas es hacer creer a los participantes del concurso que lo han ganado para que les proporcione sus datos bancarios, esto es, un caso más de phishing.En Maldita.es...

Comentarios recientes